用語解説

SSL(Secure Sockets Layer)とは

SSLは、インターネット上のWebサーバーとブラウザ間での情報通信データを暗号化することです。

SSLをWebサイトに導入することを「SSL化対応」や「SSL化」といいます。

例えばインターネットショッピングをする際、個人情報やカード情報を記入する必要がありますが、このSSLを導入していないWebサイトでショッピングを行った場合、これらの情報は悪意のある第三者から簡単に盗聴、盗み見をされる可能性があります。さらに盗聴や盗み見された結果、情報漏洩や情報の改ざんに繋がることもあります。

機密性の高い情報を取り扱うWebサイトは、常に悪意のある第三者の標的となる可能性があるため、SSL化が求められます。

SSLは、これらのリスクから情報を守るとともに、送信された情報が改ざんされていないことを証明することができます。

以前はログインフォームや個人情報入力ページのみSSL化させる企業も多くありましたが、現在ではすべてのページをSSL化することが推奨されています。

Googleでは、2018年にリリースされたGoogleChrome68からSSL化されていない「http://」で始まるすべてのWebサイトを閲覧した際、

アドレスバーに【保護されていない通信】と警告が表示されるようになりました。

そのため、Webサイトの全ページをSSL化する「常時SSL化」を導入する企業も増えてきています。

- 認証SSLとは

SSLを利用するには、サーバーにSSLサーバー証明書が必要になります。

このSSLサーバー証明書は「SSLによる通信の暗号化」「Webサイトを運営する企業や組織の身元証明」の役割があり、認証レベルによって3つに分けられます。

ドメイン認証SSL

DV(Domain Validation)

【標準搭載】(認証レベル:★)

企業認証SSL OV(Organization Validation)

(認証レベル:★★)

そのため、ドメイン認証SSLと比べると認証範囲が広いことから信頼度が高く主に企業や組織などの公式Webサイトなどでよく利用されています。

EV認証SSL

(Extended Validation)

(認証レベル:★★★)

これらのSSLサーバー証明書は、運営するWebサイトの利用用途によって選び方が変わります。

下記は一例となりますが、参考にしてください。

ドメイン認証SSL

個人のブログや特定のメンバーのみで使用する組織内のWebサイトであったり、キャンペーンページなどのWebサイト

企業認証SSL

会員制のWebサイトや個人情報を扱うWebサイト、ログイン情報が必要なWebサイトなど安全性を求められるWebサイト

EV認証SSL

会員制のWebサイトや個人情報を扱うWebサイト、ログイン情報が必要なWebサイト、金融機関など高度なセキュリティ対策を求められるWebサイト

ファイアウォール・IDS/IPS・WAF

ファイアウォール(Firewall)とは

ファイアウォール(Firewall)とは、本来防火壁を意味する言葉です。

ファイアウォールは、インターネット通信において外部のネットワークから不正なアクセスやサイバー攻撃を防ぐ役割をもっています。

外部のネットワークと安全に接続するための防御システムで、データ情報から接続を許可するかどうかを判断し、不正アクセスとみなされた場合は管理者に通報できるようになっています。

IDS/IPSとは

IDS(不正を検知・通知)

システムやネットワークに対して外部から不正なアクセスがあったり、その兆候が確認できた場合に管理者への通知といったアクションを起こします。

IPS(不正を検知・通知・ブロック)

IPSはIDSより一歩進んで、異常な通信があれば管理者へ通知するだけでなく、その通信をブロックします。

IDSとIPSで不正アクセスなどの攻撃を検出する方法

シグニチャ型

あらかじめシグニチャとして攻撃パターンを集めたデータベースを用意し、攻撃がそのパターンに一致していたら不正とみなして通信を遮断します。

異常検出型

シグニチャ型とは反対に、問題がない場合はこう動作するといったホワイトリスト的な設定を持たせ、そのリストから外れるものを不正な攻撃と判断して通信を遮断する仕組みです。

IDS・IPSの両方の仕組みをセキュリティ対策に備えることでより確実に不正な外部からの攻撃から守ることができます。

しかし、IDSとIPSのみではカバーされる範囲が限られるためすべての攻撃を遮断することはできません。

そのため、ファイアウォールとあわせて利用されることが多いとされています。

WAFとは

WAF(Webアプリケーションファイアウォール)とは、Webアプリケーションの脆弱性を狙ったウイルスや不正アクセスなどの攻撃から

Webアプリケーションを保護するセキュリティ対策の1つです。Web Application Firewallの頭文字をとって、「WAF(ワフ)」と呼ばれています。

WAFはWebアプリケーションに特化したセキュリティシステムとなっており、Webサーバーの前に設置することで通信を解析・検査して

攻撃から保護します。

最近ではインターネットショッピングやSNSなどのWebサイトが多く活用されています。そのため、こういったWebアプリケーションを

使用するWebサイトはターゲットにされやすくなっています。

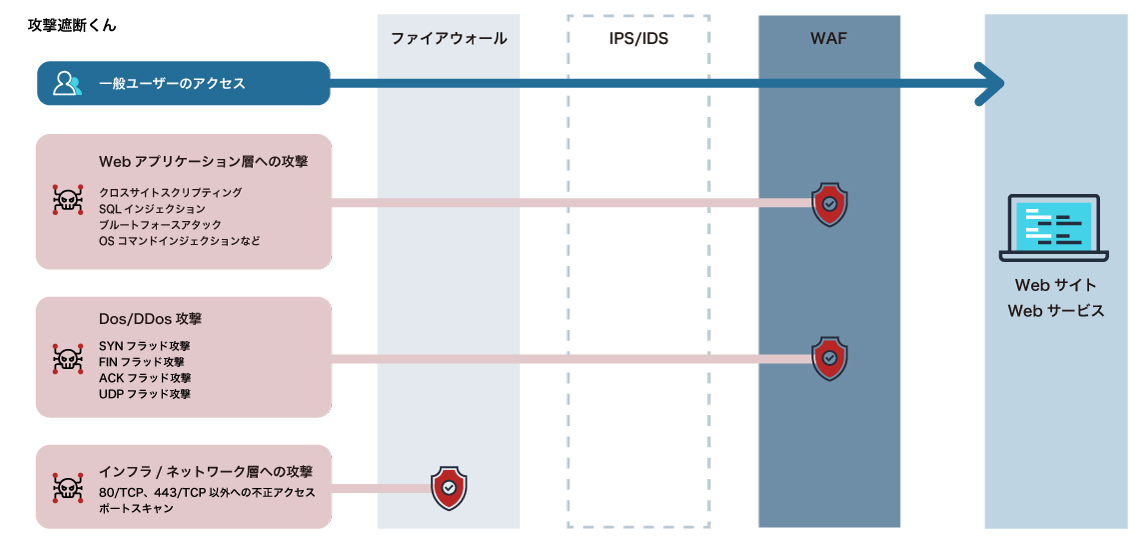

ファイアウォール・IPS・WAFの違い

違いとしては、防御できる攻撃、どこに特化したセキュリティ対策なのかに違いがあります。

それぞれの領域で防御システムが働くことによって、より強固なセキュリティの壁を作ることができます。

そのため、一多層的にセキュリティ対策を行うことでセキュリティを高めることができます。

- ファイアウォール

-

攻撃の侵入口となりうるポートをスキャンして不正アクセスをされることを防ぐことができます。 【ポートスキャンによる不正アクセスに特化】

- IPS

-

不正アクセスを検知、不正アクセスの防御、アクセス元の通信を遮断します。 【OSやミドルウェア層に対する攻撃に特化】

- WAF

-

Webアプリケーションのためのファイアウォール。通常のファイアウォールよりも防御できる範囲が広くなります。

【Webアプリケーションに対する攻撃に特化】

攻撃遮断くん

「攻撃遮断くん」は、個人情報漏洩やDDoS攻撃、Web改ざんなどの攻撃からWebサイト、Webサーバーを保護する国産のクラウド型WAFです。

クラウド型WAFは、あらゆる攻撃のパターンを解析し自動で遮断、Webアプリケーションの脆弱性攻撃からサイトを守ります。

「攻撃遮断くん」はシグネチャは自動で更新、最新の外部からのサイバー攻撃にも迅速対応し、簡単にWebサイト、Webサーバーのセキュリティ対策を実現します。

「攻撃遮断くん」の詳細情報は、株式会社サイバーセキュリティクラウドのページをご参照ください。

CMSのセキュリティ対策をしない場合に起こる攻撃

| クロスサイトスクリプティング | ユーザーのアクセス時に表示内容が生成されるWebサイトに不正なJavaScriptを埋め込み改ざんする攻撃 |

|---|---|

| SQLインジェクション | データベースにある情報を盗み出したり、改ざん、消去する攻撃 |

| 改行コードインジェクション | 改行コードを含んだ入力データを送信して、HTTPレスポンスヘッダやHTTPレスポンスを改ざんする攻撃 |

| LDAPインジェクション | LDAP クエリーで不正な文字列を挿入し、想定外の動作を誘導する攻撃 |

| コマンドインジェクション | OSに脆弱性がある場合に第三者がその脆弱性を悪用して不正にコマンド処理を実行する攻撃 |

| ファイルインクルード攻撃 | プログラムの中で別ファイルを参照するコードがあった場合に、攻撃者が意図的にファイル名を修正し、実際に参照すべきファイルとは別のファイルやデータを読み込ませ、不正なデータ処理を行わせる攻撃 |

| URLエンコード攻撃 | ほかのSQLインジェクションなどの攻撃の際、検知されにくいように通常のテキストには挿入されない文字などを挿入したりURLをエンコードする攻撃 |

| ディレクトリトラバーサル | 管理者が公開していないファイル名を扱うようなプログラムに対して特殊な文字列を送信することで、通常アクセスできないファイルやフォルダの内容を取得する攻撃 |

| パスワードリスト攻撃 | 第三者が何らかの手法で入手したパスワードをリスト化して不正にログインする攻撃 |

| ブルートフォースアタック | パスワード解析方法の1つで総当たりで正解パスワード割り出す攻撃 |

| ゼロデイ攻撃 | 脆弱性が発見されてから修正プログラムが施される前に脆弱性を攻略する攻撃 |

| DoS攻撃/DDoS攻撃 | 攻撃対象のWebサイトやサーバーに大量のデータを送り付けることでサービスを停止させる攻撃 |

| その他 | Web攻撃・各種OS・ミドルウェアへの脆弱性を突いた攻撃 |

サーバー構成の仕組み

サーバーを利用する上で、サーバーの負荷に対する対策はとても重要とされています。

例えば、一時的にアクセスが集中した時には大きな負荷がかかります。

負荷がかかることでサーバーからの応答速度が遅延し、システムダウンにも繋がります。

そのため、サーバーへの負荷を分散させるためにはロードバランサ(負荷分散装置)を導入する必要があります。

また、仮にシステムダウンした際に復旧させるために「二重化」が用いられます。

ロードバランサとは

ロードバランサ(負荷分散装置)とは、外部から送られてくるデータやアクセス要求を複数のサーバーに分散して転送する装置です。サーバーからの応答速度の遅延・サーバーの負担超過によるシステムダウンによるサービス損失などのリスクから回避することができます。

二重化とは

冗長構成としてよく用いられ、同じ機能の機器やシステム、回線などを二系統用意し、仮に片方が故障などで停止した場合、

もう片方で運用を継続することができ、その間に故障した系統の修理や処理を行い復旧させることができます。

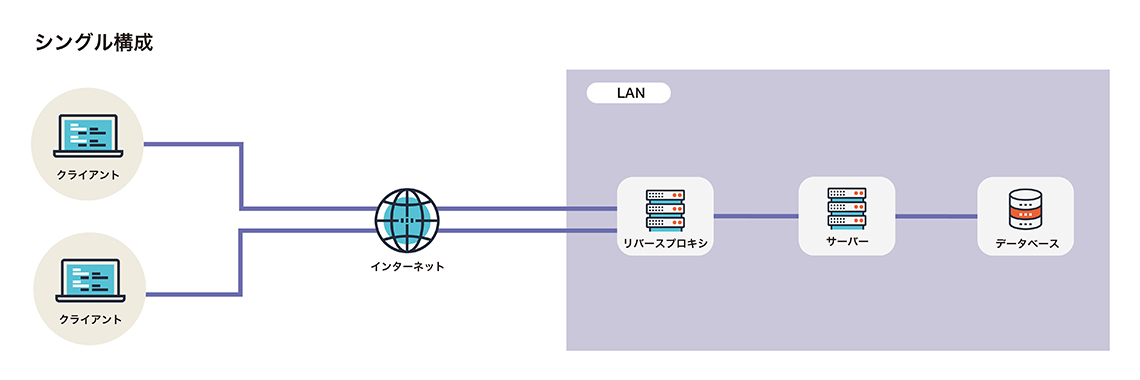

- シングル構成【標準搭載】

シングル構成ではロードバランサがなく、サーバーが1台のため仮にアクセスが集中した場合はシステムダウンや応答速度の遅延があり得ます。

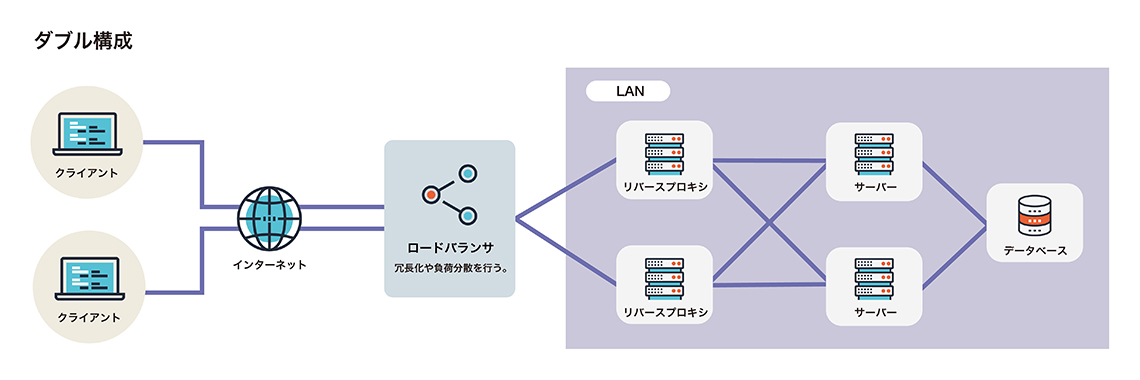

- ダブル構成

ダブル構成ではLANとインターネットの間にロードバランサがあり、二重化・負荷分散の役割を担い、

仮にシステムダウンが起こったとしてもサーバーが2台のためサービス停止が起こりにくくなっています。